撰文:Beosin

GMX 遭受攻擊,攻擊者通過項目合約的一個可重入漏洞實施了攻擊,獲利約 4200 萬美元。Beosin 安全團隊對本次攻擊事件進行了漏洞分析和資金追蹤,並將結果分享如下:

詳細攻擊步驟

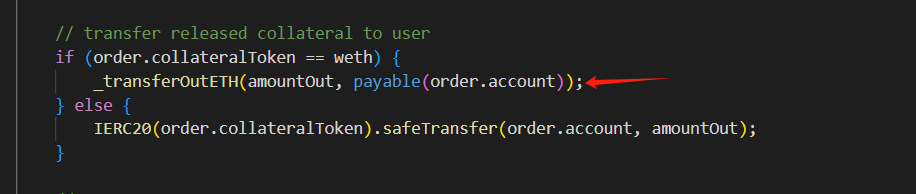

攻擊者首先利用 OrderBook 合約中 executeDecreaseOrder 函數中退還保證金機制,發起重入攻擊來繞過項目 Timelock 合約的槓桿開關:

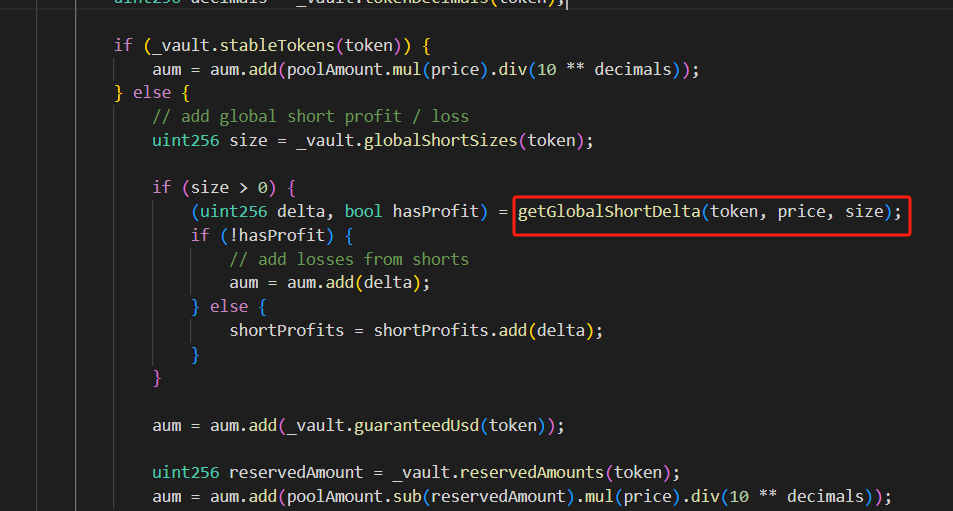

然後,攻擊通過閃電貸借入 USDC 進行質押鑄造 GLP,同時以 USDC 為保證金增加 BTC 的 short 倉位,導致 GLPmanager 合約的 AUM 值虛高,此值的計算會影響 GLP 的價格。

最後,攻擊者以異常價格贖回 GLP 獲利,並指定兌換為其他代幣。

漏洞分析

通過以上攻擊流程,我們可以看到整個事件的漏洞利用原因有以下兩點:

- 缺少可重入保護,導致在贖回過程重入修改内部狀態。

- 贖回邏輯比較復雜,缺少足夠的安全校驗。

雖然 GMX 經歷了多次安全審計,但這個可重入漏洞還是被忽略了。而如果對贖回邏輯進行更嚴格的檢查,並考慮到可能存在的重入漏洞,有可能避免此類安全事件的發生。

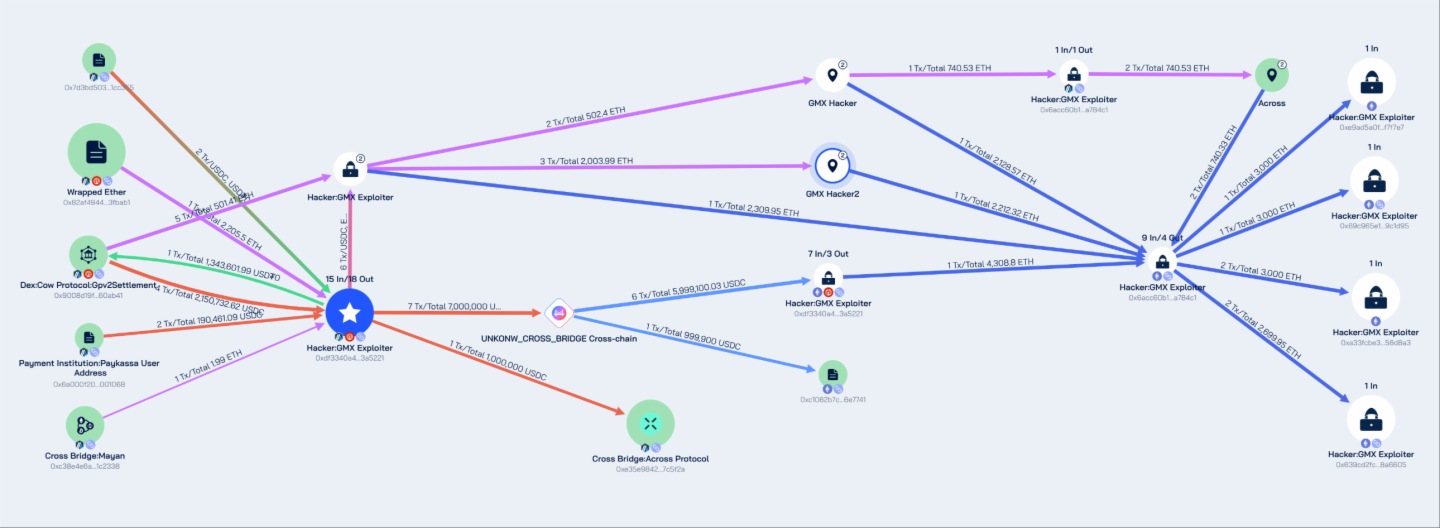

被盜資金追蹤

Beosin Trace 對被盜資金進行追蹤發現:攻擊者地址 0x7d3bd50336f64b7a473c51f54e7f0bd6771cc355 獲利約 4200 萬美元,隨後 DeFi 協議將穩定幣和山寨幣兌換成 ETH 和 USDC,通過多個跨鏈協議將被盜資産轉移至 Ethereum 網絡。目前被盜資産中價值約 3200 萬的 ETH 分別存放在以下 4 個以太坊網絡地址:

- 0xe9ad5a0f2697a3cf75ffa7328bda93dbaef7f7e7

- 0x69c965e164fa60e37a851aa5cd82b13ae39c1d95

- 0xa33fcbe3b84fb8393690d1e994b6a6adc256d8a3

- 0x639cd2fc24ec06be64aaf94eb89392bea98a6605

約 1000 萬美元的資産存放在 Arbitrum 網絡的地址 0xdf3340a436c27655ba62f8281565c9925c3a5221。Beosin Trace 已將黑客相關地址加入黑地址庫,後續將持續追蹤。

據 Beosin Trace 分析,所有被盜資金仍存放在攻擊者的多個地址中

總結

本次攻擊的核心在於 GMX 合約存在重入漏洞,導致攻擊者可通過虛假增加的 AUM 值贖回大量資産獲利。像 GMX 此類復雜的 DeFi 協議,需要通過多方面、多層次的安全審計,對合約代碼進行詳盡的測試和審查。此前,Beosin 安全團隊已完成多個 DeFi 協議(如 Surf Protocol、SyncSwap、LeverFi、Owlto Finance)的安全審計,專注於發現合約邏輯缺陷和可能被忽略的極端情況,確保 DeFi 協議經過全方位的檢測。

内容來源:TECHUB NEWS

財華網所刊載內容之知識產權為財華網及相關權利人專屬所有或持有。未經許可,禁止進行轉載、摘編、複製及建立鏡像等任何使用。

如有意願轉載,請發郵件至 content@finet.com.hk,獲得書面確認及授權後,方可轉載。